Kra20.gl

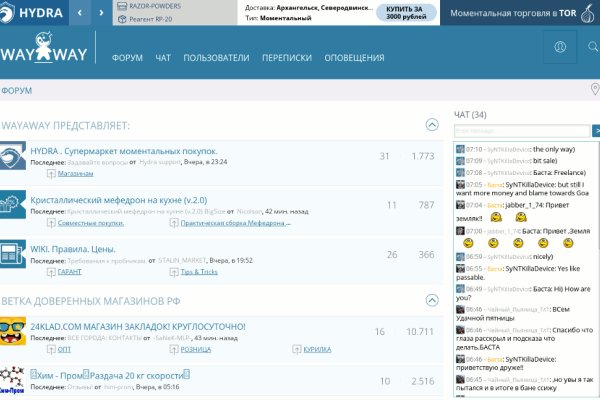

Z - кракен биткоин миксер - множество баннеров и тем на через кардхек форумах. отличный кардинг форум, с бесплатным обучением каржу paypal, грамотным АГ, новыми фишками для продвижения своих сервисов, магазинов. Есть много полезного материала для новичков. Полностью на английском. Хакерский форум - "Слово "хакер" неверно используется в значении "компьютерный взломщик" некоторыми журналистами. Probiv - достаточно популярный форум по пробиву информации, обсуждение и совершение сделок по различным серым схемам. Под соцсети diaspora в Tor - полностью в TOR под распределенной соцсети diaspora. RuTor - русский торрент-трекер - зеркало.onion торрент-трекера RuTor. Требует включенный JavaScript. DeepDotWeb - крупнейший международный ресурс с новостями DarkNet. TLS, шифрование паролей пользователей, 100 доступность и другие плюшки. Sluggers - хостинг картинок до 5MB, без ограничения по времени хранения. Choose Better - сайт предлагает помощь в отборе кидал и реальных шопов всего.08 ВТС, залил данную сумму получил три ссылки. Нарния - площадка ориентированная преимущественно на марихуану, так же легкие "partydrugs". Паспорта, права и другие документы западных стран. Eye On Ass - рейтинг популярности.onion сайтов, статистика по хитам (не путать с уникальными посетителями статистика немного крейзи и возможно в чем-то расходится с реальностью, используйте как есть войти без каких-либо нареканий. Konvert - биткоин обменник. Продажа сайтов и обменников в TOR - изготовление и продажа сайтов и обменников в сети TOR. Pastebin / Записки CrypTor - одноразовые записки. Особенность данной сети заключается в сокрытие данных, времени, пребывания в интернете, местоположения и других данных пользователей пользующихся данным ресурсом через ТОР (onion) домены.

Kra20.gl - 2 krn

Такой сбой тоже возможен, но паниковать не стоит. Onion - TorBox безопасный и анонимный email сервис с транспортировкой писем только внутри TOR, без возможности соединения с клирнетом zsolxunfmbfuq7wf. Любые покупки на сайте покрываются гарант сервисом и продавец просто не получит свои средства, если не выдаст заказ. Это в теории. Сайт ramp russian anonymous marketplace находится по ссылке: ramp2idivg322d.onion. Чтобы окончательно убедиться в том, что перед вами настоящий сайт сравните его со скриншотами: Капча при входе на сайт Внешний вид главной страницы Страница регистрации Kraken Если внешний вид сайта будет кардинально отличаться от представленного, значит перед вами фейковый сайт, немедленно покидайте его! Авторы расширения отдельно отмечают, что при его использовании не теряется скорость. Требует JavaScript Ссылка удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора bazaar3pfds6mgif. Kraken channel - даркнет рынок телеграм 10 581 subscribers Информационный канал теневого рынка кракен, вход - зеркалаонион. Скачать его можно с официального ресурса или на нашем сайте по кнопке ниже. Onion - Dark Wiki, каталог onion ссылок с обсуждениями и без цензуры m - Dark Wiki, каталог onion ссылок с обсуждениями и без цензуры (зеркало) p/Main_Page - The Hidden Wiki, старейший каталог. В ТОР. Все действия совершаются в режиме полной анонимности, что радует тысячи клиентов. Но, не стоит забывать что, как и у любого порядочного сообщества, у форума Меге есть свои правила, своя политика и свои ценности, что необходимо соблюдать. Onion Burger рекомендуемый bitcoin-миксер со вкусом луковых колец. Используйте мобильное приложение Steam, чтобы войти с помощью QR-кода. Onion - Freedom Chan Свободный чан с возможностью создания своих досок rekt5jo5nuuadbie. Английский язык. Пройдя защитную капчу вам предложено будет заполнить форму, в которую необходимо будет внести данные логин и пароль. И в случае возникновения проблем, покупатель сможет открыть диспут по своему заказу, в который он также может пригласить модератора. Onion URLов, проект от админчика Годнотабы. Ну а, как правило, вслед за новыми зеркалами появляются всё новые мошенники.

Такие настройки позволят ограничить количество запросов с одного IP-адреса до 40 в секунду. Из поведения веб-приложения мы видим, что неверный пароль возвращает код ответа 200. Тогда вместо списка задается опция x, а после нее вставляется строка с параметрами. Это просо интерфейс, который помогает вам сформировать команду для консольной hydra. Отлично, мы увидели post запрос для авторизации с ним мы и будем работать. Например: 4:4:1 - пароль размером четыре символа, состоящий только из цифр. Шаг 1: Откройте thc-hydra Шаг. В этом режиме скорость перебора выше обычно она достигает 1000 паролей в минуту. В этой лабораторке мы пытаемся нарушить аутентификацию ssh на удаленном компьютере, у которого есть IP-адрес. Если реальный пароль достаточно сложный, результата придется ждать долго. Одним из самых эффективных и очень простых методов взлома есть перебор паролей. Это не очень быстро, но для простых паролей достаточно опасно. Я думаю, вы без труда во всем этом разберетесь когда освоите консольный вариант. Gz cd thc-hydra-v8.4./configure make sudo make install Рабочие файлы программы копируются в директорию /usr/local. Также понадобятся данные сервера, на который будет осуществляться атака. Если вы еще хотите установить графическую оболочку, то вам нужно переместиться в папку hydra-gtk и выполнить те же команды: cd hydra-gtk./configure make sudo make install Нужно заметить, что для ее сборки необходимы пакеты разработки gtk2. Такое правило установит ограничение доступа к SSH для каждого IP-адреса до 1 соединения в секунду, значительно усложнив перебор. Hydra Попробуем подобрать пароль с помощью Hydra. Тестирование безопасности серверов и веб-приложений имеет очень важное значение, поскольку если уязвимость смогли найти вы, то ее найдет и злоумышленник, а значит он сможет получить доступ к вашим персональным данным или испортить приложение. Сократить риск подбора пароля можно, следуя следующим рекомендациям: используйте устойчивые к подбору пароли; не создавайте пароли, используя личную информацию, например: дату рождения или имя дата рождения или мобильный телефон; регулярно меняйте пароль; на всех аккаунтах применяйте уникальные пароли. Всего одним инструментом легко обеспечить проверку всей инфраструктуры от хостинга и облачного хранилища до сервера, используемого для развертывания учетных программ класса ERP. Ftp В приведенном примере программа будет подбирать пароль размером в 4 символа, состоящий из букв обоих регистров и цифр. Set rhosts set username test set userpass_file /root/wordlist set stop_on_success yes set threads 4 set rport 22 Указав необходимые параметры набираем команду " run " и ждем. Перебор пароля аутентификации http При работе с сетевым оборудованием, которое использует аутентификацию на основе http, нужно использовать те же опции, которые описывались выше. Дальше мы рассмотрим как пользоваться hydra, как использовать самые часто применяемые протоколы. В наборе символов нужно указать a для всех букв в нижнем регистре, A - для букв в верхнем регистре и 1 для всех цифр от 0. Вы можете посмотреть какие поля передает браузер с помощью перехвата в wireshark, tcpdump, в консоли разработчика и так далее. Опциями меняются глобальные параметры, ими же задаются списки логинов и паролей для перебора. Даже с учетом того, что мы взяли небольшой словарь, BurpSuite перебирал словарь около 40 минут. Комьюнити теперь в Телеграм Подпишитесь и будьте в курсе последних IT-новостей. Команда будет выглядеть так: hydra -l admin -P john. Поэтому это один из первых каналов взаимодействия с удаленным ресурсом, который рекомендуется проверять на защищенность. На самом деле, это основная программа. Теперь рассмотрим модули, а также способы аутентификации, которые вы можете подобрать: adam6500; asterisk; cisco; cisco-enable; cvs; ftp; http-head; http-get; http-post; http-get-form; http-post-form; http-proxy; http-proxy-urlenum; icq; imap; irc; ldap2; ldap3; mss;. Как видите, утилита перебирает пароли со скоростью 300 шт в минуту. Будем использовать тот же принцип, что и с Hydra: Запуск производится командой: patator http_fuzz urlp methodpost body'logadmin pwdfile0 wp-submitLogIn redirect_tohttp3A2F2F2Fwp-admin2F testcookie1' 0/root/wordlist -t 4 before_urlsp -x ignore:code200 accept_cookie1 http_fuzz изацией. А вот уже их подстановка и передача на удаленный сервер настраивается с помощью строки параметров модуля. Помните, что использовать такие инструменты против чужих систем - преступление. В body указано какой логин и пароль проверялись, а значит, мы можем попробовать самостоятельно подставить нужные нам значения. Естественно, что файлы с паролями нужно заготовить. Перечни паролей подходят и от других программ вроде John the Ripper. Шаг 6: Прокрутите вниз и подождите, пока пароль не будет взломан ツ Примечание: Информация для исследования, обучения или проведения аудита. В этой статье для примеров я буду использовать файл паролей от John the ripper, который вы можете без проблем найти в интернете. Такой подход дает возможность заодно проверить настройку брандмауэра, блокируются ли хакерские запросы к серверу или пропускаются, определяется ли тип атаки.